|

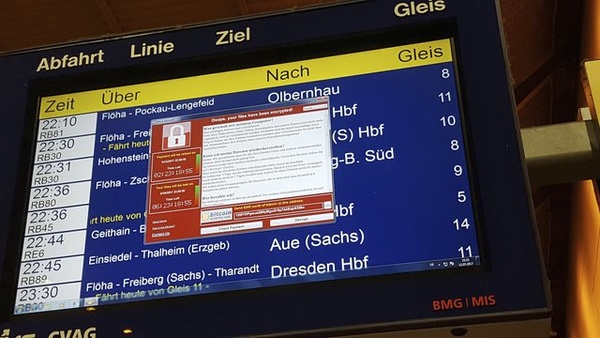

【PConline 杂谈】近日,比特币勒索病毒Wannacry迎来爆发,全球各处人心惶惶。这个病毒的威力就在于,一旦中招,数据基本上不可能恢复。看看多少计算机学院的毕业生这个月底要交的论文毁于一旦,无论是高材生还是教授都束手无策,Wannacry病毒的威力就可见一斑。被感染后数据难以找回,这实在令人愤慨!那么Wannacry病毒的出现和流行到底是谁的错?Wannacry病毒只感染Windows系统,微软这次有没有责任?今天就来谈谈这个话题吧。 Wannacry病毒的感染机制 我们首先来了解一下Wannacry病毒本身。Wannacry利用的是Windows系统的SMB漏洞(MS17-010)来进行传播的,SMB协议往往用于Win系统的文件共享功能,使用的是445端口。当Wannacry病毒扫描到445端口开启后,就会迅速感染存在漏洞的Win PC,接着用AES算法加密计算机中的文件,勒索用户支付比特币,才能解密并恢复数据。 由于Wannacry病毒利用漏洞感染,所以SMB连接所需要的帐号、密码等认证一并被绕过。也就是说,这是一个可以让你躺着中枪的病毒,就算你没有下载运行可疑文件,也有感染的可能性。而又由于利用的是AES加密,所以被加密后的文件无法被暴力破解,得不到解密的密钥,数据基本就没救了(可以用恢复数据的方法拯救,但不一定成功,特别是SSD难以成功)。 Wannacry病毒的来龙去脉 Wannacry病毒流行的关键,在于SMB漏洞的利用。而这个漏洞是如何被发现的呢?为什么会造成这么大的影响?微软对这个漏洞应该负有怎样的责任?我们接着说。 事情需要从一次美国国家安全局(NSA)被入侵的黑客事件说起。去年8月份,一个名为“Shadow Brokers”的黑客组织入侵了NSA,从中窃取了大量机密文件,其中包括了一大票未公开过的黑客工具。这些黑客工具是NSA用来暗地入侵系统使用的,所使用的自然是私下发现、未曾通告厂商知悉的高危漏洞。Shadow Brokers盗取了NSA的黑客工具后,把其中的一部分公开到了网络,把另一部分留着拍卖。 但是,Shadow Brokers并没有把这些黑客工具卖到理想的价格,在今年的4月份,Shadow Brokers先后两次把剩下的部分黑客工具再次进行了公开。在Shadow Brokers数批公开的黑客工具中,就包括利用445端口、进行SMB漏洞入侵的“永恒之蓝”(ETERNALBLUE)工具。这次爆发的比特币勒索病毒Wannacry,显然是和永恒之蓝一脉相承的。 针对Shadow Brokers在网上公开的黑客工具,微软其实已经早已有了应对。在今年三月份,微软就已经发布了针对漏洞的修复补丁。如果你用的是Windows 7以上版本的操作系统,一直利用自动更新保持系统处于最新状态,是不会受到这次Wannacry病毒爆发影响的。如果你是Xp用户,那就比较遗憾了,微软已经停止了对2014年4月8日对Windows Xp停止支持,因此Windows Xp的漏洞没有通过自动更新得到修补。但是,在Wannacry爆发后,微软也迅速发布了针对Xp系统的安全补丁——对于一款十多年前、早已经过了支持周期的系统发布补丁,微软可以说已经负起了额外的责任。

|

正在阅读:这真不是微软的错!比特币勒索病毒谁要背锅?这真不是微软的错!比特币勒索病毒谁要背锅?

2017-05-15 17:28

出处:PConline原创

责任编辑:censi

键盘也能翻页,试试“← →”键

| 本文导航 | ||

|