|

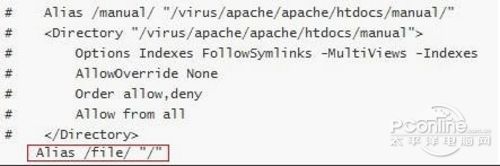

近期,乌云爆出深信服上网行为管理系统及广域网优化网关权限绕过以及漏洞。从描述来看,次此漏洞危害波及到众多大型公司及中小企业。鉴于此次危害较大,网站安全专家--安全宝再度升级黑规则加以防范。 据了解,网站安全专家--安全宝采用替身式防护技术,为中小型网站提供网站安全保护服务,乌云平台曝光的“系统权限绕过”,大则可以控制整个服务器,小则可以控制此设备的运行,危害很大。对此,安全宝紧急升级黑规则,将智能识别并将威胁阻挡在外,避免网站遭到攻击而泄露信息和遭到破坏。 另外,安全宝的服务还提供网站漏洞扫描,对发现的漏洞提出实质性的修复加固建议,在根源上堵住漏洞,防止攻击。 专业的防止诸DDOS,cc,XSS、SQL注入、木马、零日攻击、僵尸网络等各种网站安全问题,网站加速,页面缓存服务的提供,从各个方面保护网站,并提升网站的性能。 此外对于该漏洞问题,深信服表示,已发布漏洞补丁,敬请各用户尽快修复。 安全宝黑规则升级包:点击打开 安全宝专家详细剖析漏洞恶意攻击: 在apache的配置文件中,我们可以看见 其中最后一行的意思是把系统根目录设置为file别名,就是file目录相当于系统根目录,这样我们可以很轻松的定位到很多的系统文件。比如shadow(当然访问这个文件是需要root权限的,但现在的权限就是root权限),于是我们得到 同样,我们也可以得到后台维护的密码口令 然后通过后台维护软件连接,用OD调试运行添加用户(具体见http://www.wooyun.org/bugs/wooyun-2010-011367) 最后就可以直接通过添加的用户连接服务器啦! 至于前台密码,作者说到是在ctrluser.ini文件里的,用了sha1加密。不过既然拿到root权限了,就直接将之替换为已知明文的密文即可(作者正解)。然后登陆前台,一览无余。 再者就是作者提到的简单绕过,是由于的备份机制引起的,在备份的时候,系统会将一些配置文件和带有用户信息的数据库加密并导出为一个bcf文件,当然密码是不知道的,这里看来应该没什么问题。但是呢,备份后系统会在stmp目录下保存一份没有经过加密的文件,这就坑爹啦。根据前面的file别名问题,我们可以定位到这个备份文件,让后下载之!最后得到用户密码,如果对只做了密码验证的用户来说,我们就可以登录到了。 在以上的步骤中,有几个点是造成这个漏洞的关键: 1. file别名文件的设置 2. 权限设置太高,这就倒是能够直接查看shadow等文件 3. 文件访问限制(这个可能跟root权限有关) 以上3个条件的出现,才能造成这次漏洞,只要我们让其中一个不能成功,这漏洞就能避免。 纵观以上3个条件,文件的访问限制是最简单和直接的,因为文件的路径中有的是固定的(如“/etc/shadow”、“/stmp/cfgbk”),只要我们限定了以上文件的访问,就轻松解决了问题。 |

正在阅读:防范网站漏洞攻击 安全宝黑规则再度升级防范网站漏洞攻击 安全宝黑规则再度升级

2012-10-19 18:18

出处:PConline原创

责任编辑:wuweilong